Witaj w świecie cyfrowym, gdzie Twoje dane są cenniejsze niż złoto! Czy wiesz, że samo hasło … Jak działa uwierzytelnianie dwuskładnikowe i dlaczego warto je stosować?Read more

Cyberbezpieczeństwo

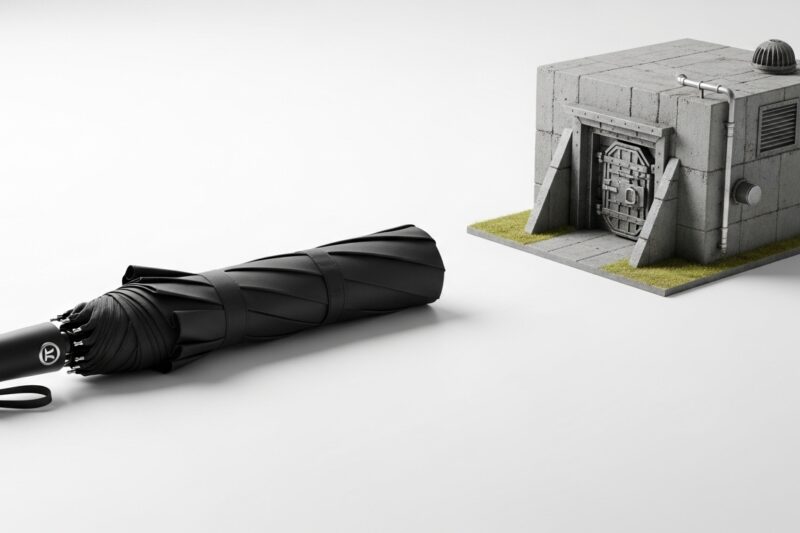

Czym jest zero trust security i jak wdrożyć je w firmie?

W dzisiejszych czasach cyberataki stają się coraz bardziej złożone i niebezpieczne. Tradycyjne metody zabezpieczeń, opierające się … Czym jest zero trust security i jak wdrożyć je w firmie?Read more

Jak zabezpieczyć firmową pocztę e-mail przed atakami?

Wstęp: Poczta E-mail – Serce Twojej Firmy, Cel Cyberprzestępców W dzisiejszym świecie biznesu, poczta elektroniczna to … Jak zabezpieczyć firmową pocztę e-mail przed atakami?Read more

Ataki typu brute force – jak działają i jak się przed nimi chronić?

W dzisiejszym cyfrowym świecie bezpieczeństwo naszych danych to podstawa. Każdego dnia, podczas gdy my scrollujemy media … Ataki typu brute force – jak działają i jak się przed nimi chronić?Read more

Jak bezpiecznie przechowywać dane w chmurze?

Jak Bezpiecznie Przechowywać Dane w Chmurze? Twoje Cyfrowe Fortuny Pod Ochroną! W dzisiejszym świecie, gdzie dane … Jak bezpiecznie przechowywać dane w chmurze?Read more

Najczęstsze błędy pracowników prowadzące do cyberataków

W świecie, gdzie technologia rozwija się w zawrotnym tempie, cyberataki stały się codziennością, a firmy – … Najczęstsze błędy pracowników prowadzące do cyberatakówRead more

Czym jest SOC i jak wspiera bezpieczeństwo organizacji?

Here’s the HTML article based on the research and requirements: „`html Czym jest SOC i jak … Czym jest SOC i jak wspiera bezpieczeństwo organizacji?Read more

Monitorowanie czasu pracy na komputerze w IT – jak mądrze wspierać pracę zdalną i bezpieczeństwo danych?

Cyfrowe środowisko pracy w IT stało się rozproszone jak nigdy wcześniej. Programiści, administratorzy, specjaliści bezpieczeństwa czy … Monitorowanie czasu pracy na komputerze w IT – jak mądrze wspierać pracę zdalną i bezpieczeństwo danych?Read more

Jak zabezpieczyć hasła i konta użytkowników?

W dzisiejszym cyfrowym świecie, gdzie nasze życie przenosi się online, zabezpieczenie kont użytkowników i haseł to … Jak zabezpieczyć hasła i konta użytkowników?Read more

Jak zabezpieczyć komputer przed cyberatakami?

W dzisiejszym cyfrowym świecie, gdzie każdego dnia jesteśmy online, bezpieczeństwo naszych komputerów staje się absolutnym priorytetem. … Jak zabezpieczyć komputer przed cyberatakami?Read more

Czym różni się antywirus od pakietu bezpieczeństwa internetowego?

Antywirus a pakiet bezpieczeństwa internetowego: Rozwiewamy wszelkie wątpliwości! W dzisiejszym świecie, gdzie internet jest sercem naszej … Czym różni się antywirus od pakietu bezpieczeństwa internetowego?Read more

Jak chronić dane osobowe w sieci?

W dzisiejszym cyfrowym świecie, gdzie każdy krok online pozostawia ślad, ochrona danych osobowych stała się kluczowa. … Jak chronić dane osobowe w sieci?Read more

Jakie są najczęstsze błędy w ochronie danych firmowych?

W dzisiejszym świecie, gdzie dane są na wagę złota, ich ochrona stała się priorytetem dla każdej … Jakie są najczęstsze błędy w ochronie danych firmowych?Read more

Jak rozpoznać fałszywy e-mail lub stronę bankową?

Witaj w cyfrowym świecie, gdzie wygoda spotyka się z… cyberzagrożeniami! Bankowość internetowa to super sprawa, prawda? … Jak rozpoznać fałszywy e-mail lub stronę bankową?Read more

Co to jest ransomware i jak się przed nim bronić?

W dzisiejszym cyfrowym świecie, gdzie dane są na wagę złota, jedno zagrożenie wybija się na pierwszy … Co to jest ransomware i jak się przed nim bronić?Read more

Jak firmy powinny reagować na wyciek danych?

Wyciek danych w firmie? Nie panikuj, działaj mądrze! W dzisiejszym, cyfrowym świecie, gdzie dane są nowym … Jak firmy powinny reagować na wyciek danych?Read more

Jak bezpiecznie korzystać z Wi-Fi publicznego?

Kawa w ulubionej kawiarni, szybkie sprawdzenie maila na lotnisku, czy praca zdalna z hotelu – publiczne … Jak bezpiecznie korzystać z Wi-Fi publicznego?Read more