REST czy GraphQL – co wybrać do API? Odwieczny dylemat w świecie devów W świecie tworzenia … REST czy GraphQL – co wybrać do API?Czytaj więcej

Autor: Paweł Szczepański

Jak działa cache i jak przyspiesza aplikacje?

Przyspiesz Swoje Aplikacje: Jak Działa Cache i Dlaczego Jest Niezbędny? Czy zdarzyło Ci się irytować wolno … Jak działa cache i jak przyspiesza aplikacje?Czytaj więcej

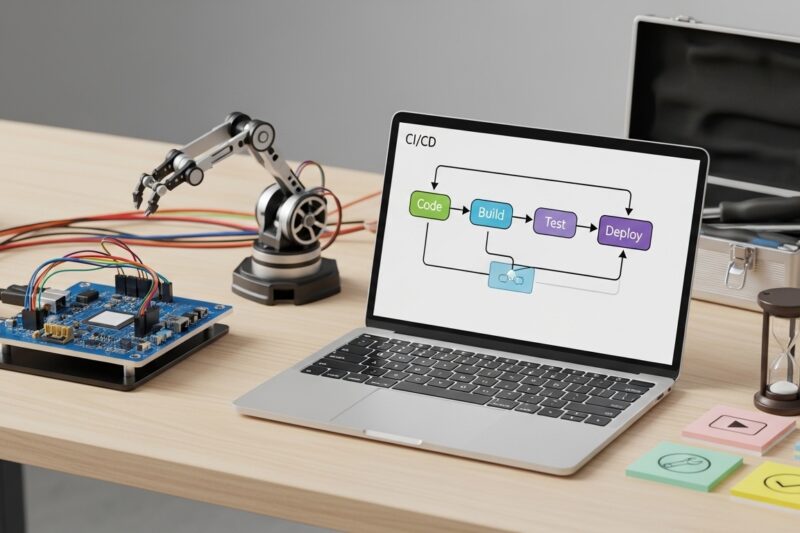

Jak stworzyć pipeline CI/CD dla małego projektu?

Czy zdarzyło Ci się kiedyś, że pozornie drobna zmiana w kodzie spowodowała lawinę błędów, a poniedziałek … Jak stworzyć pipeline CI/CD dla małego projektu?Czytaj więcej

Jak zostać administratorem systemów bez doświadczenia?

Marzysz o karierze w dynamicznym świecie IT, a konkretnie o roli administratora systemów? Wiele osób uważa, … Jak zostać administratorem systemów bez doświadczenia?Czytaj więcej

Jak zostać product managerem w branży IT?

Marzysz o karierze w dynamicznej branży IT, ale programowanie to niekoniecznie Twoja bajka? A może już … Jak zostać product managerem w branży IT?Czytaj więcej

Ile zarabia administrator systemów w Polsce?

Czy zastanawiałeś się kiedyś, ile naprawdę można zarobić, dbając o to, by komputery „rozumiały się” ze … Ile zarabia administrator systemów w Polsce?Czytaj więcej

Ile zarabia UX designer w Polsce?

Zastanawiasz się, czy świat User Experience (UX) to Twoja przyszłość? Marzysz o projektowaniu intuicyjnych i przyjemnych … Ile zarabia UX designer w Polsce?Czytaj więcej

Jak wykorzystać GitHub do budowania portfolio?

W dzisiejszym świecie technologii, gdzie cyfrowa obecność jest kluczowa, Twoje umiejętności programistyczne to tylko część równania. … Jak wykorzystać GitHub do budowania portfolio?Czytaj więcej

Ranking najlepszych firm tworzących aplikacje mobilne Bydgoszcz 2026 – kogo wybrać?

Poznaj zestawienie 10 najlepszych software house’ów z Bydgoszczy tworzących aplikacje mobilne (iOS, Android) w 2026 roku. Sprawdź opinie, technologie i ceny.

Najczęstsze metody ataków phishingowych i jak je rozpoznać?

Witaj w świecie cyfrowym, gdzie wygoda idzie w parze z… cyfrowymi zagrożeniami. Jednym z najpowszechniejszych i … Najczęstsze metody ataków phishingowych i jak je rozpoznać?Czytaj więcej